みなさんこんにちはこんばんは!久しぶりのブログ投稿です。

去年の終わりから新しい環境に変わり、勉強しなくてはいけないことの量が多すぎてブログ更新にまで全然手が回りませんでした。

今年はもう少し強制的に時間を作って更新していきたいと思いますのでよろしくお願いします!

それでは、さっそくMetasploitable3の環境構築手順をご紹介といきたいところですが

初めに簡単な概要を説明してから本題に入りたいと思います。もう手順だけ知りたい方は目次から「Metasploitable3 環境の構築手順」までスキップしてください。ちなみに本日使う仮想化ソフトは「VMware WorkStation Pro」を使用しています。

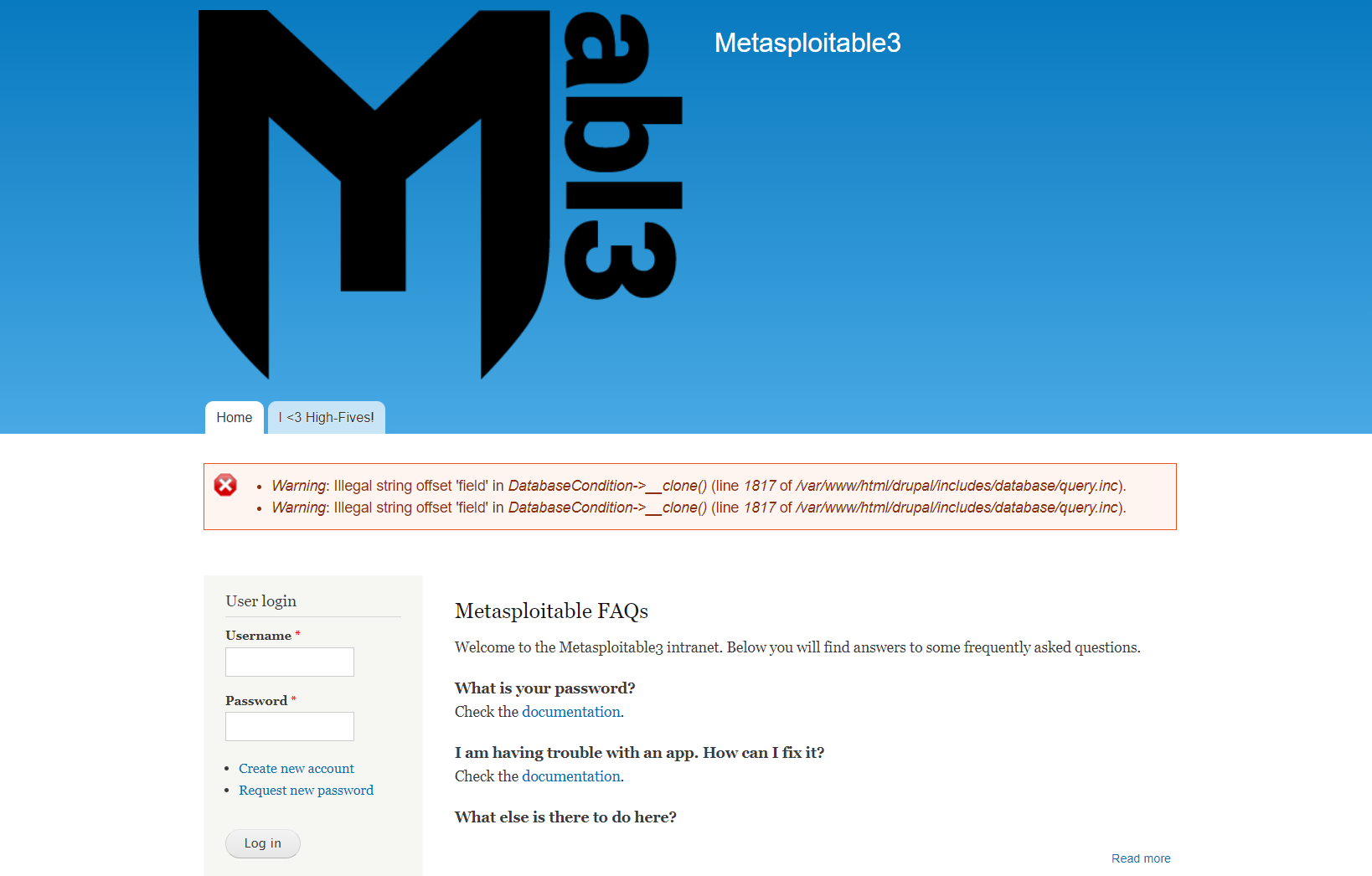

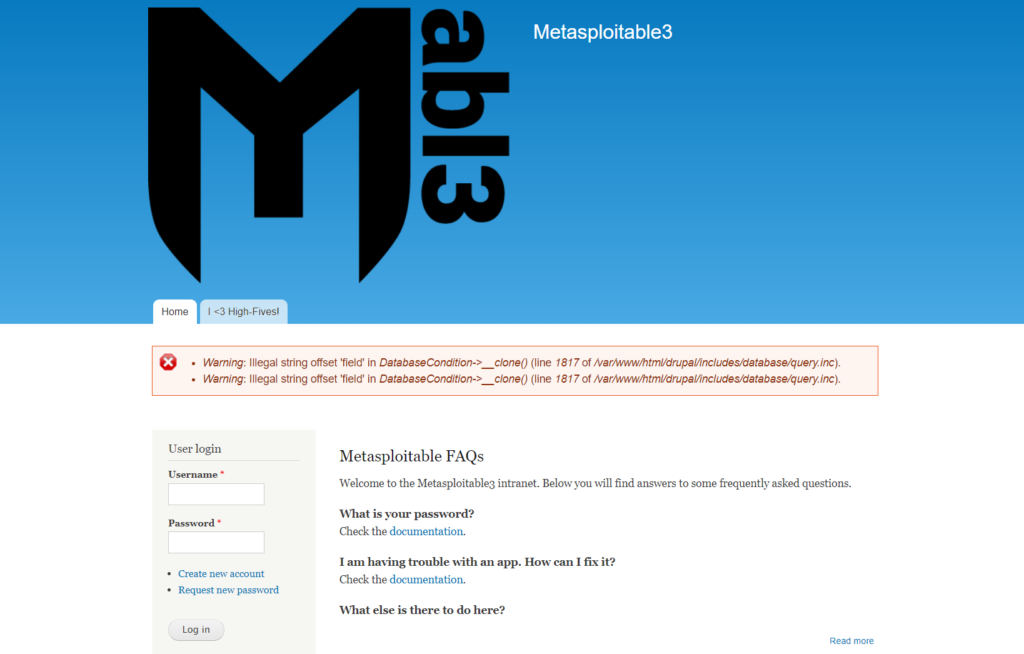

Metasploitable3とは

模擬的に作成されたぜい弱性のあるゲストOSになります。OSの種類は、LinuxとWindowsの2つが提供されています。

古いバージョンですと、Metasploitable2があり、また違ったぜい弱性を持った環境になります。

そしてこのぜい弱性のある環境を利用し、ぜい弱性診断やペネトレーションテスト、CTFの練習を行うことができます。あくまで模擬的に作成された環境なので実環境に100%生かせるわけではないですが理解を深めるにはうってつけの環境になります。(※許可無しに、外部に対してエクスプロイトを実施すると犯罪となりますので注意してください。)

Metasploitable3の環境構築手順 8ステップ

step

1必要なツールを準備しよう!

Metasploitable3の環境構築には以下の4つのツールが必要になります。

- Vagrant:仮想化ソフトをCUIで操作するソフト

- Vagrant VMWare utility

- Packer

- Metasploitable3リポジトリのクローン

step

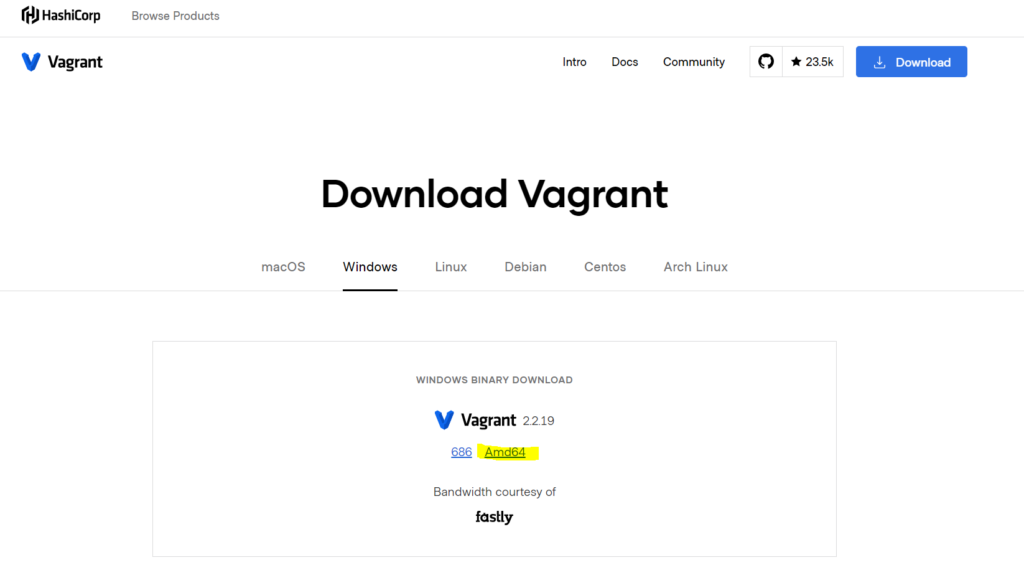

3Vagrantをダウンロード&インストール/st-step]

- 以下のURLにアクセス

https://www.vagrantup.com/downloads - Amd64をクリックしダウンロード

- ダウンロードしたMSIファイル(例:vagrant_2.2.19_x86_64.msi)を実行

step

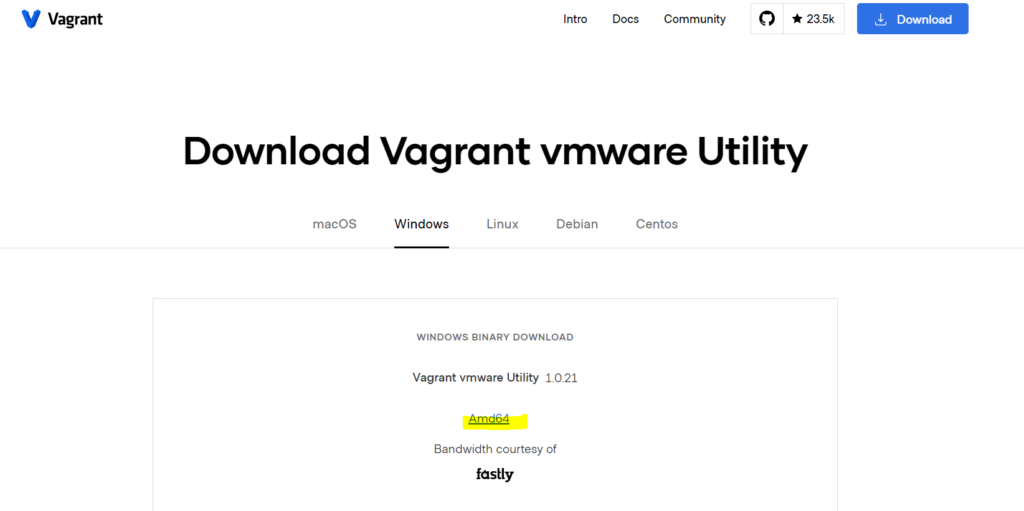

3

- 以下のURLにアクセス

https://www.vagrantup.com/vmware/downloads - Amd64をクリックしダウンロードを実行

- ダウンロードしたMSIファイル(vagrant-vmware-utility_1.0.21_x86_64.msi)を実行

step

4PCの再起動

step

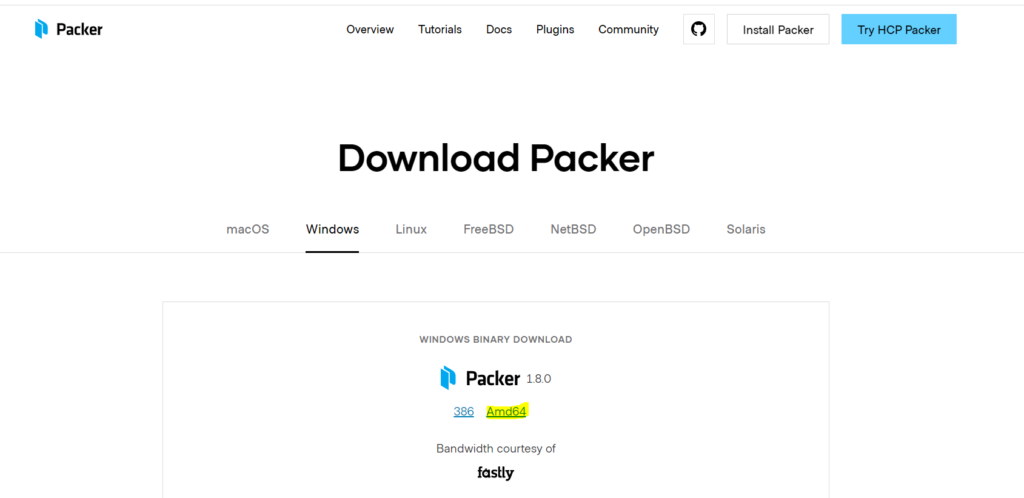

5Packerのダウンロード

- 以下のURLにアクセス

https://www.packer.io/downloads - Amd64をクリックしZIPファイルのダウンロード

- Zipファイルを解凍後、中にあるpacker.exeは起動せずにこのステップは終了

※Metasploitable3リポジトリからクローン作成後にファイルを移動します。

step

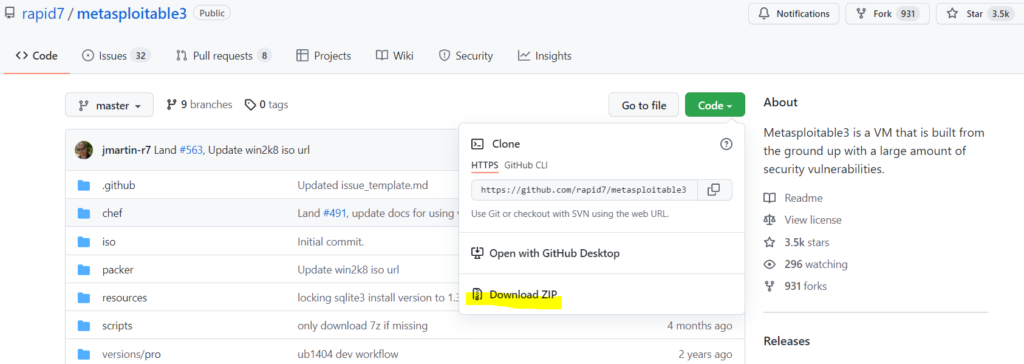

6Metasploitable3リポジトリからクローン作成

- 以下のURLからZIPファイルをダウンロード

https://github.com/rapid7/metasploitable3 - Amd64をクリックしZIPファイルのダウンロード

- ダウンロードしたファイルの解凍

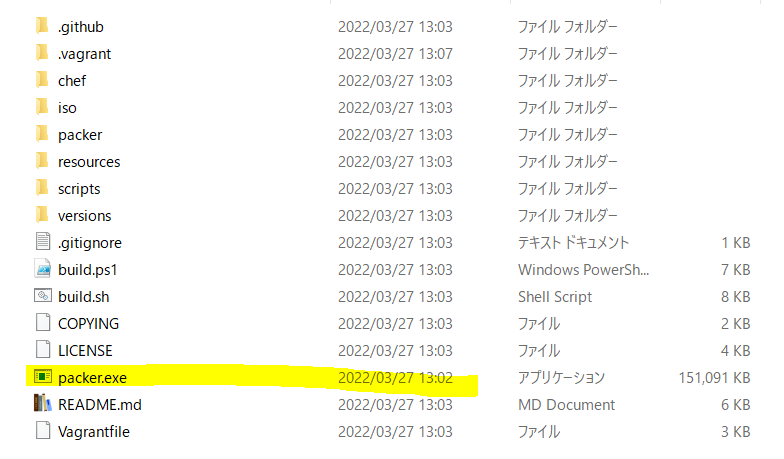

- Packer.exeファイルを以下のように解凍したフォルダ内に移動してください。

step

7Metasploitable3環境の構築

- PowerShellを管理者権限で起動してください。

- PowerShellから「cd」コマンドを使って先ほど解凍したファイルに移動してください。

例)cd /users/test/desktop/metasploitable3 - 以下のコマンド実行してください。

vagrant plugin install vagrant-vmware-desktop vagrant box add rapid7/metasploitable3-ub1404 --provider vmware_desktop vagrant up --provider=vmware_desktop

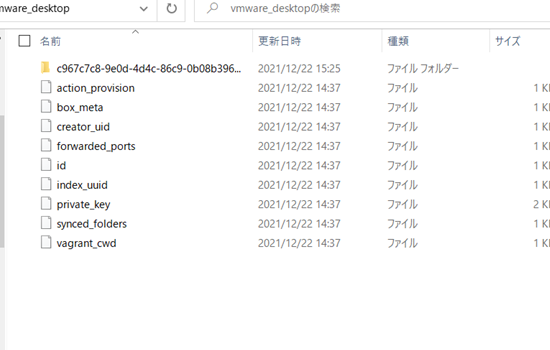

- エクスプローラからmetasploitable3\.vagrant\machines\ub1404\vmware_desktopへ移動してください。以下のようにフォルダが作成されていたら、VMwareのイメージ作成成功です。※この「97d5b8f6-096c-443a-bf34-6dda366ba8db」フォルダの中にVMwareのイメージがあります。

step

8VMware Workstationにイメージを取り込むを

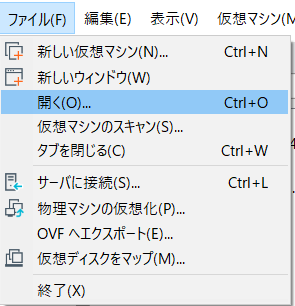

- VMware Workstation起動して、「ファイル」から「開く」をクリック

- 「metasploitable3-ub1404.vmx」を選択し、開くをクリック

以上でMetasploitable3の環境構築が完了になります。

まとめ

どうでしたでしょうか?

Metasploitable3は2に比べると環境構築がすごい複雑なんですよね。

ぜひ、構築した環境を使って色々実験してみてください。

最後まで読んで頂きありがとうございました。